Xarxa Token Ring

Token Ring és una tecnologia de xarxa informàtica de capa física i d'enllaç de dades que s'utilitza per construir xarxes d'àrea local. Va ser introduït per IBM el 1984 i estandarditzat el 1989 com a IEEE 802.5. Utilitza un marc especial de tres bytes anomenat testimoni que es passa al voltant d'un anell lògic d'estacions de treball o servidors. Aquest pas de testimoni és un mètode d'accés al canal que proporciona un accés just per a totes les estacions i elimina les col·lisions dels mètodes d'accés basats en la contenció.[1]

Token Ring va ser una tecnologia reeixida, especialment en entorns corporatius, però va ser eclipsada gradualment per les versions posteriors d'Ethernet. Gigabit Token Ring es va estandarditzar l'any 2001, però el desenvolupament s'ha aturat des de llavors.[2]

Història

[modifica]A principis dels anys setanta es van desenvolupar una àmplia gamma de diferents tecnologies de xarxes d'àrea local, de les quals una, l'anell de Cambridge, havia demostrat el potencial d'una topologia d'anell de pas de fitxes, i molts equips d'arreu del món van començar a treballar en les seves pròpies implementacions. Al Laboratori de Recerca d'IBM de Zuric, Werner Bux i Hans Müller, en particular, van treballar en el disseny i desenvolupament de la tecnologia Token Ring d'IBM, mentre que els primers treballs al MIT [3] van portar la xarxa Token Ring Proteon a 10 Mbit/s el 1981 [4] – el mateix any que el proveïdor d'estacions de treball Apollo Computer va presentar la Xarxa Apollo Token Ring (ATR) de 12 Mbit/s que funciona amb cablejat coaxial RG-6U de 75 ohms. Proteon va evolucionar més tard una versió de 16 Mbit/s que funcionava amb un cable de parell trenat sense blindatge.

Comparació amb Ethernet

[modifica]Els primers Ethernet i Token Ring utilitzaven un mitjà de transmissió compartit. Es diferencien en els seus mètodes d'accés al canal. Aquestes diferències s'han tornat irrellevants, ja que les xarxes Ethernet modernes consisteixen en commutadors i enllaços punt a punt que funcionen en mode full-duplex.

Token Ring i Ethernet heretat tenen algunes diferències notables:

- L'accés a Token Ring és més determinista, en comparació amb el CSMA/CD basat en contenció d'Ethernet.

- Ethernet admet una connexió de cable directa entre dues targetes d'interfície de xarxa mitjançant l'ús d'un cable creuat o mitjançant la detecció automàtica si és compatible. Token Ring no admet de manera inherent aquesta funció i requereix programari i maquinari addicionals per funcionar amb una configuració de connexió de cable directa.

- Token Ring elimina la col·lisió mitjançant l'ús d'un testimoni d'un sol ús i el llançament anticipat del testimoni per alleujar el temps d'inactivitat. L'Ethernet heretat alleuja la col·lisió mitjançant l'accés múltiple amb sentit del portador i l'ús d'un commutador intel·ligent; Els dispositius Ethernet primitius com els concentradors podrien precipitar col·lisions a causa de la repetició del trànsit a cegues.

- Les targetes d'interfície de xarxa Token Ring contenen tota la intel·ligència necessària per accelerar la detecció automàtica, l'encaminament i poden conduir-se en moltes unitats d'accés multiestació (MAU) que funcionen sense energia (la majoria de les MAU funcionen d'aquesta manera, només requereixen una font d'alimentació per als LED). Les targetes d'interfície de xarxa Ethernet poden operar teòricament en un concentrador passiu fins a cert punt, però no com una gran LAN i el problema de les col·lisions encara està present.

- Token Ring utilitza prioritat d'accés en la qual certs nodes poden tenir prioritat sobre el testimoni. L'Ethernet sense commutació no disposava d'un sistema de prioritat d'accés ja que tots els nodes tenen accés igual al mitjà de transmissió.

- S'admeten diverses adreces MAC idèntiques a Token Ring (una característica que utilitzen els mainframes S/390). L'Ethernet commutat no pot admetre adreces MAC duplicades sense recriminacions.

- Token Ring era més complex que Ethernet, i requeria un processador especialitzat i un microprogramari MAC/ LLC amb llicència per a cada interfície. Per contra, Ethernet incloïa tant el microprogramari (més senzill) com el cost de llicència més baix al xip MAC. El cost d'una interfície Token Ring utilitzant el MAC i PHY TMS380C16 de Texas Instruments era aproximadament tres vegades superior al d'una interfície Ethernet que utilitzava Intel 82586 MAC i PHY.

- Inicialment, ambdues xarxes utilitzaven un cable car, però una vegada que Ethernet es va estandarditzar per a parells trenats no blindats amb 10BASE-T ( Cat 3 ) i 100BASE-TX (Cat 5(e)), va tenir un avantatge diferent i les vendes van augmentar notablement.

- Encara més significatiu en comparar els costos globals del sistema va ser el cost molt més elevat dels ports d'encaminador i les targetes de xarxa per a Token Ring vs Ethernet. L'aparició dels commutadors Ethernet pot haver estat l'última gota.

Funcionament

[modifica]

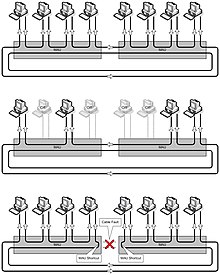

Les estacions d'una LAN de Token Ring s'organitzen lògicament en una topologia d'anell amb dades que es transmeten seqüencialment d'una estació d'anell a la següent amb un testimoni de control que circula per l'anell controlant l'accés. ARCNET, token bus, 100VG-AnyLAN (802.12) i FDDI fan servir mecanismes de pas de testimonis similars, i tenen avantatges teòrics respecte al CSMA/CD de l'Ethernet primerenc.[5]

Una xarxa Token Ring es pot modelar com un sistema de sondeig on un sol servidor proporciona servei a les cues en un ordre cíclic.[6]

Control d'accés

[modifica]El procés de transmissió de dades és el següent:

- Els marcs d'informació buits circulen contínuament per l'anell.

- Quan un ordinador té un missatge per enviar, s'apodera del testimoni. Aleshores, l'ordinador podrà enviar el marc.

- A continuació, el marc és examinat per cada estació de treball successiva. L'estació de treball que s'identifica com a destinació del missatge el copia del marc i torna a canviar el testimoni a 0.

- Quan el marc torna a l'originador, veu que el testimoni s'ha canviat a 0 i que el missatge s'ha copiat i rebut. Elimina el missatge del marc.

- El marc continua circulant com un marc buit, a punt per ser agafat per una estació de treball quan tingui un missatge per enviar.

Referències

[modifica]- ↑ «Token Ring | Phishing-Resistant Multifactor Authentication» (en anglès). [Consulta: 5 octubre 2024].

- ↑ «IEEE 802.5 Activities» (en anglès). ieee802.org. IEEE. [Consulta: 29 octubre 2023].

- ↑ J. Noel Chiappa IEEE Annals of the History of Computing, 36, 2, 4-2014, pàg. 80–85. DOI: 10.1109/MAHC.2014.14 [Consulta: free].

- ↑ Pelkey, James. «14.18 Proteon in Chapter 14 - Internetworking: Emergence 1985-1988» (en anglès). The History of Computer Communications. Arxivat de l'original el 2023-05-09. [Consulta: 5 octubre 2024].

- ↑ Sheesley, John. «Does anyone actually still USE Token Ring?» (en anglès). TechRepublic, 02-04-2008. Arxivat de l'original el 2013-10-09.

- ↑ Bux, W. Proceedings of the IEEE, 77, 2, 1989, pàg. 238. DOI: 10.1109/5.18625.